En 2025, los ataques de ransomware contra NAS han aumentado un 340%. Los ciberdelincuentes ya no se conforman con cifrar tu PC: tu NAS es el objetivo principal porque ahí está todo lo que realmente valoras. Fotos de familia, documentos fiscales, proyectos de trabajo, colecciones multimedia. Si crees que RAID es suficiente, estás jugando a la ruleta rusa con tus datos.

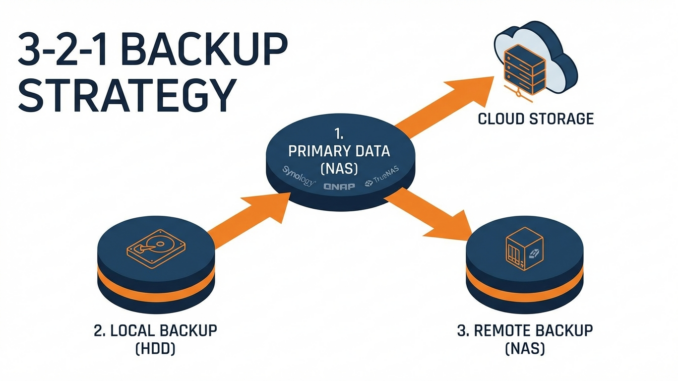

La regla 3-2-1 no es una moda pasajera: es el estándar de la industria respaldado por el NIST y la CISA. Pero hay un problema: la mayoría de la gente la implementa mal. En esta guía te muestro cómo automatizar una estrategia 3-2-1 robusta en cualquier plataforma NAS, con herramientas que verifican la integridad de tus backups y te protegen incluso contra ransomware sofisticado.

¿Qué es exactamente la regla 3-2-1?

La regla 3-2-1 fue popularizada por Backblaze a finales de los 2000 y sigue siendo el estándar de oro:

| Regla | Significado | Ejemplo práctico |

|---|---|---|

| 3 | 3 copias de tus datos | Original + 2 backups |

| 2 | 2 medios de almacenamiento diferentes | NAS local + disco externo o nube |

| 1 | 1 copia off-site (fuera del sitio) | Nube o NAS en ubicación remota |

Por qué la gente falla implementando 3-2-1

He visto estos errores una y otra vez en comunidades de r/homelab y foros de NAS:

❌ Error #1: Confundir RAID con backup

RAID protege contra fallos de disco, no contra ransomware, errores humanos o fallos lógicos. Un RAID 1 con 2 discos sigue siendo UNA copia desde la perspectiva de backup.

❌ Error #2: El backup «off-site» está en la misma red

Si tu NAS secundario está en el mismo router, un ransomware que infecte tu red principal lo cifrará también. Off-site significa aislamiento de red, no solo físico.

❌ Error #3: Backups sin verificación de integridad

Un backup que no has restaurado nunca es un backup que no existe. Los archivos se corrompen silenciosamente, especialmente en almacenamiento cloud.

❌ Error #4: Backup único sin versionado

Si tu backup sobreescribe los datos anteriores y el original está corrupto, has propagado la corrupción. Necesitas point-in-time recovery.

Amenazas actuales: El ransomware evoluciona

Los ataques de 2025-2026 contra NAS son alarmantemente sofisticados:

- Ransomware específico para NAS: Familias como QNAPCrypt y SynoLocker explotan vulnerabilidades zero-day en sistemas DSM y QTS.

- Ataques de cadena de suministro: Comprometen paquetes legítimos de terceros para infiltrarse en NAS con Docker.

- Exfiltración previa al cifrado: Roban tus datos antes de cifrarlos y extorsionan con publicación (doble extorsión).

- Lateral movement: Una vez dentro, se mueven lateralmente por la red buscando backups secundarios para destruirlos.

La consecuencia: tu estrategia de backup debe asumir que tu NAS principal está comprometido. El backup debe ser inaccesible desde el sistema comprometido.

Implementación 3-2-1 por plataforma NAS

Synology DSM: Cloud Sync + Hyper Backup

Synology ofrece las herramientas más maduras para backup 3-2-1. Mi configuración recomendada:

Paso 1: Cloud Sync para replicación en la nube

Cloud Sync soporta Backblaze B2, Wasabi, AWS S3, Google Cloud y más. Configura:

- Dirección: Upload local changes only (unidireccional)

- Cifrado de datos: Sí, con contraseña fuerte almacenada en gestor de contraseñas

- Compresión: Habilitada para reducir costes de transferencia

Paso 2: Hyper Backup para backup local versionado

Hyper Backup crea archivos .hbk con deduplicación y compresión. Configura:

- Destino: Disco USB externo o NAS secundario

- Versionado: Retención de 30 días mínimo

- Verificación de integridad: Habilitar comprobación de checksum

Paso 3: Snapshot Replication (si tienes BTRFS)

Los snapshots de DSM son inmutables (read-only) y protegen contra ransomware. Configura snapshots cada 4 horas con retención de 7 días.

QNAP QTS: RTRR + HBS 3

QNAP ha mejorado significativamente sus herramientas de backup:

RTRR (Real-Time Remote Replication)

Ideal para replicar a otro QNAP en tiempo real. Configura:

- Modo: Event-triggered (solo cuando hay cambios)

- Compresión: LZ4 para balance velocidad/tamaño

- Cifrado SSL: Obligatorio para tráfico remoto

HBS 3 (Hybrid Backup Sync)

La herramienta unificada de QNAP soporta:

- Versionado con políticas de retención (GFS: Grandfather-Father-Son)

- Deduplicación a nivel de bloque

- Soporte nativo para Backblaze B2, Wasabi, AWS S3, Azure

QuDedup

La deduplicación de QNAP reduce el tamaño de backup hasta un 70% en datos repetitivos (VMs, contenedores).

TrueNAS SCALE: Replication + Cloud Sync

TrueNAS ofrece el sistema de snapshots más robusto gracias a ZFS:

Replication Tasks

La replicación ZFS nativa es incremental y extremadamente eficiente:

- Snapshot automático cada hora con retención de 24h

- Replicación a TrueNAS secundario vía SSH

- Snapshot inmutable en destino (protección ransomware)

Cloud Sync

TrueNAS incluye Cloud Sync para replicar a S3, B2, Azure:

- Usa rclone como backend (confiable y probado)

- Soporta cifrado cliente antes de subir

- Bandwidth limiting para no saturar la conexión

Snapshot lifecycle

| Frecuencia | Retención | Uso |

|---|---|---|

| Cada hora | 24 snapshots | Recuperación rápida |

| Diario | 7 días | Recuperación semanal |

| Semanal | 4 semanas | Recuperación mensual |

| Mensual | 12 meses | Archivo histórico |

Unraid: Duplicacy + User Scripts

Unraid no tiene herramientas nativas de backup, pero su flexibilidad Docker lo compensa:

Opción 1: Duplicacy (recomendado)

Duplicacy es un backup tool con lock-free deduplication:

- Lock-free: múltiples clientes pueden hacer backup al mismo destino

- Deduplicación a nivel de chunk (eficiente para VMs y contenedores)

- Soporta B2, Wasabi, S3, Google Cloud, Azure

Configuración Docker:

docker run -d \ --name duplicacy \ -v /mnt/user:/backup:ro \ -v /mnt/user/appdata/duplicacy:/config \ -e BACKUP_SCHEDULE="0 2 * * *" \ saspus/duplicacy-web

Opción 2: BorgBackup via Docker

Para usuarios que prefieren Borg:

docker run -d \ --name borgmatic \ -v /mnt/user:/source:ro \ -v /mnt/user/appdata/borgmatic:/config \ -v /mnt/disks/backup:/repository \ b3vis/borgmatic

Herramientas avanzadas: BorgBackup, Duplicacy y Kopia

Si quieres ir más allá de las herramientas nativas, estas tres opciones son el estándar de la industria para backup profesional:

| Característica | BorgBackup | Duplicacy | Kopia |

|---|---|---|---|

| Deduplicación | Sí (a nivel de chunk) | Sí (lock-free) | Sí (a nivel de contenido) |

| Compresión | lz4, zstd, zlib, lzma | zlib | zstd, gzip |

| Cifrado | AES-256-CTR + HMAC-SHA256 | AES-GCM | AES-256-GCM |

| Mount (FUSE) | Sí | Sí | Sí |

| GUI disponible | No (Vorta sí) | Sí (web) | Sí (nativa) |

| Backend cloud | rclone requerido | Nativo | Nativo |

| Licencia | BSD | Comercial/FOSS | Apache 2.0 |

Mi recomendación por caso de uso

BorgBackup: Si priorizas estabilidad y auditoría de código. Es el más maduro, con años de uso en producción. Usa Vorta para GUI en escritorio.

Duplicacy: Si necesitas backup de múltiples dispositivos al mismo repositorio sin conflictos. Su modelo lock-free es único.

Kopia: Si quieres la mejor experiencia de usuario con GUI nativa y políticas de retención flexibles. Es el más moderno y activamente desarrollado.

Cloud vs Local secundario: Análisis de opciones

Opciones de almacenamiento cloud para NAS

| Proveedor | Precio/TB/mes | Egress gratuito | S3-compatible | Ideal para |

|---|---|---|---|---|

| Backblaze B2 | $6 | 1GB/día | Sí | Backup general, precio |

| Wasabi | $6.99 | Ilimitado* | Sí | Recuperaciones frecuentes |

| AWS S3 Glacier | $4 | No | Nativo | Archivo frío, compliance |

| Google Cloud Nearline | $4 | No | Sí | Integración Google Workspace |

| Azure Cool Blob | $4.80 | No | Sí | Entornos Microsoft |

*Wasabi tiene política de retención mínima de 90 días

NAS secundario local: Pros y contras

✅ Ventajas:

- Recuperación rápida (velocidad de red local)

- Sin costes recurrentes de suscripción

- Control total sobre los datos

- Puede servir para otros usos (Plex secundario, etc.)

❌ Desventajas:

- No protege contra desastres físicos (incendio, robo, inundación)

- Requiere inversión inicial en hardware

- Consumo eléctrico adicional

- Sin protección contra ransomware si está en la misma red

Mi recomendación híbrida: NAS secundario en ubicación diferente (casa de familiares, oficina) + replicación cloud para datos críticos. Así tienes velocidad local y protección off-site real.

Script de verificación de integridad de backups

Un backup que no has verificado es una ilusión. Este script para TrueNAS/Synology/QNAP (vía SSH) verifica la integridad de tus backups:

#!/bin/bash

# backup-verify.sh - Verificación de integridad de backups 3-2-1

# Ejecutar semanalmente via cron

LOG_FILE="/var/log/backup-verify.log"

DATE=$(date '+%Y-%m-%d %H:%M:%S')

echo "[$DATE] Iniciando verificación de backups..." >> $LOG_FILE

# 1. Verificar checksum de archivos críticos

CRITICAL_FILES=(

"/path/to/backup/important-data.tar.gz"

)

for file in "${CRITICAL_FILES[@]}"; do

if [ -f "$file" ]; then

# Verificar que el archivo no está corrupto

if tar -tzf "$file" > /dev/null 2>&1; then

echo "[$DATE] ✅ $file - Integridad OK" >> $LOG_FILE

else

echo "[$DATE] ❌ $file - CORRUPTO" >> $LOG_FILE

# Enviar alerta (configurar según tu sistema)

# echo "Backup corrupto: $file" | mail -s "ALERTA BACKUP" admin@tudominio.com

fi

else

echo "[$DATE] ⚠️ $file - No encontrado" >> $LOG_FILE

fi

done

# 2. Verificar espacio disponible en destinos

DESTINATIONS=(

"/mnt/backup-local"

"/mnt/backup-offsite"

)

for dest in "${DESTINATIONS[@]}"; do

if [ -d "$dest" ]; then

USAGE=$(df -h "$dest" | awk 'NR==2 {print $5}' | tr -d '%')

if [ "$USAGE" -gt 90 ]; then

echo "[$DATE] ⚠️ $dest - Espacio crítico: ${USAGE}%" >> $LOG_FILE

else

echo "[$DATE] ✅ $dest - Espacio OK: ${USAGE}%" >> $LOG_FILE

fi

fi

done

# 3. Verificar timestamp del último backup (no debe ser > 7 días)

BACKUP_MARKER="/path/to/backup/last-backup.timestamp"

if [ -f "$BACKUP_MARKER" ]; then

LAST_BACKUP=$(stat -c %Y "$BACKUP_MARKER")

NOW=$(date +%s)

DIFF=$(( (NOW - LAST_BACKUP) / 86400 ))

if [ "$DIFF" -gt 7 ]; then

echo "[$DATE] ❌ Último backup hace $DIFF días" >> $LOG_FILE

else

echo "[$DATE] ✅ Backup reciente ($DIFF días)" >> $LOG_FILE

fi

fi

echo "[$DATE] Verificación completada" >> $LOG_FILEPrograma este script en el Task Scheduler de tu NAS para ejecutarse semanalmente. Si detecta corrupción, deberás restaurar desde una versión anterior inmediatamente.

Checklist de implementación 3-2-1

Usa esta lista antes de considerar tu estrategia completa:

Fase 1: Preparación

- [ ] Inventario de datos críticos (qué realmente necesitas proteger)

- [ ] Cálculo de tamaño total de datos a respaldar

- [ ] Decisión: cloud puro, local puro, o híbrido

- [ ] Presupuesto para almacenamiento cloud (mensual) o hardware secundario

Fase 2: Configuración

- [ ] NAS principal configurado con RAID apropiado

- [ ] Backup local configurado (disco USB o NAS secundario)

- [ ] Backup off-site configurado (cloud o NAS remoto)

- [ ] Cifrado habilitado en todos los backups

- [ ] Versionado configurado (mínimo 30 días de retención)

- [ ] Compresión habilitada para reducir tamaño

Fase 3: Seguridad

- [ ] Snapshots inmutables configurados (BTRFS/ZFS)

- [ ] Acceso a backups restringido (usuarios separados)

- [ ] 2FA habilitado en todas las cuentas de admin

- [ ] Firewall configurado (solo puertos necesarios abiertos)

- [ ] Acceso SSH restringido por IP si es posible

Fase 4: Verificación

- [ ] Prueba de restauración realizada (restaura un archivo)

- [ ] Prueba de restauración completa simulada

- [ ] Script de verificación de integridad configurado

- [ ] Alertas configuradas para fallos de backup

- [ ] Documentación escrita de la configuración

Productos recomendados para tu estrategia 3-2-1

Para montar tu infraestructura de backup, estos son los productos que recomiendo basándome en años de experiencia:

NAS secundario económico

- Synology DS224+: Ver en Amazon | Perfecto como destino de backup con DSM completo

- UGREEN DXP4800 Plus: Ver en Amazon | Excelente relación calidad-precio con 2.5GbE

Discos duros para backup

- WD Red Plus 4TB: Buscar en Amazon | Diseñados para NAS 24/7

- Seagate IronWolf 4TB: Buscar en Amazon | Alternativa con Rescue Data Recovery

Accesorios y cables

- Cables SATA III: Ver en AliExpress | Pack de 3 cables con clip de seguridad

- Carcasa disco duro USB 3.0: Ver en AliExpress | Para backup local portátil

Conclusión: Tu próximo paso

La regla 3-2-1 no es compleja, pero requiere disciplina. No necesitas implementar todo el primer día: empieza con una copia en la nube (Backblaze B2 cuesta $6/TB/mes) y ve expandiendo desde ahí.

Recuerda: el mejor backup es el que funciona cuando lo necesitas. Programa una prueba de restauración cada 3 meses. Un día te salvará el cuello.

Si tienes dudas sobre qué configuración se adapta a tu caso específico, déjame un comentario con tu setup actual y te ayudo a diseñar tu estrategia.

Artículos relacionados:

- Comparativa: ¿Qué sistema operativo NAS elegir en 2026?

- TrueNAS SCALE 26: Análisis completo del mejor NAS open source

- RAID vs ZFS: ¿Cuál elegir para tu NAS?

Precios y especificaciones sujetos a cambio. Verificar en web oficial del fabricante. Este artículo contiene enlaces de afiliado — si compras a través de ellos, nos ayudas a mantener el blog sin coste adicional para ti.

Dejar una contestacion